وایرلس || Wireless قسمت چهارم(4)

- چهار شنبه 22 شهریور 1396

- ()

- 6رأی

امنیت و پروتکل WEP

از این قسمت بررسی روشها و استانداردهای امنسازی شبکههای محلی بیسیم مبتنی بر استاندارد IEEE 802.11 را آغاز میکنیم. با طرح قابلیتهای امنیتی این استاندارد، میتوان از محدودیتهای آن آگاه شد و این استاندارد و کاربرد را برای موارد خاص و مناسب مورد استفاده قرار داد. استاندارد 802.11 سرویسهای مجزا و مشخصی را برای تأمین یک محیط امن بیسیم در اختیار قرار میدهد. این سرویسها اغلب توسط پروتکل WEP (Wired Equivalent Privacy) تأمین میگردند و وظیفهی آنها امنسازی ارتباط میان مخدومها و نقاط دسترسی بیسیم است. درک لایهیی که این پروتکل به امنسازی آن میپردازد اهمیت ویژهیی دارد، به عبارت دیگر این پروتکل کل ارتباط را امن نکرده و به لایههای دیگر، غیر از لایهی ارتباطی بیسیم که مبتنی بر استاندارد 802.11 است، کاری ندارد. این بدان معنی است که استفاده از WEP در یک شبکهی بیسیم بهمعنی استفاده از قابلیت درونی استاندارد شبکههای محلی بیسیم است و ضامن امنیت کل ارتباط نیست زیرا امکان قصور از دیگر اصول امنیتی در سطوح بالاتر ارتباطی وجود دارد.

قابلیتها و ابعاد امنیتی استاندارد 802.11

در حال حاضر عملاً تنها پروتکلی که امنیت اطلاعات و ارتباطات را در شبکههای بیسیم بر اساس استاندارد 802.11 فراهم میکند WEP است. این پروتکل با وجود قابلیتهایی که دارد، نوع استفاده از آن همواره امکان نفوذ به شبکههای بیسیم را به نحوی، ولو سخت و پیچیده، فراهم میکند. نکتهیی که باید بهخاطر داشت اینست که اغلب حملات موفق صورت گرفته در مورد شبکههای محلی بیسیم، ریشه در پیکربندی ناصحیح WEP در شبکه دارد. به عبارت دیگر این پروتکل در صورت پیکربندی صحیح درصد بالایی از حملات را ناکام میگذارد، هرچند که فینفسه دچار نواقص و ایرادهایی نیز هست.

بسیاری از حملاتی که بر روی شبکههای بیسیم انجام میگیرد از سویی است که نقاط دسترسی با شبکهی سیمی دارای اشتراک هستند. به عبارت دیگر نفوذگران بعضاً با استفاده از راههای ارتباطی دیگری که بر روی مخدومها و سختافزارهای بیسیم، خصوصاً مخدومهای بیسیم، وجود دارد، به شبکهی بیسیم نفوذ میکنند که این مقوله نشان دهندهی اشتراکی هرچند جزءیی میان امنیت در شبکههای سیمی و بیسیمییست که از نظر ساختاری و فیزیکی با یکدیگر اشتراک دارند.

سه قابلیت و سرویس پایه توسط IEEE برای شبکههای محلی بیسیم تعریف میگردد :

- Authentication

· Confidentiality

· Integrity

. Authentication

هدف اصلی WEP ایجاد امکانی برای احراز هویت مخدوم بیسیم است. این عمل که در واقع کنترل دسترسی به شبکهی بیسیم است. این مکانیزم سعی دارد که امکان اتصال مخدومهایی را که مجاز نیستند به شبکه متصل شوند از بین ببرد.

:Confidentiality

محرمانهگی هدف دیگر WEP است. این بُعد از سرویسها و خدمات WEP با هدف ایجاد امنیتی در حدود سطوح شبکههای سیمی طراحی شده است. سیاست این بخش از WEP جلوگیری از سرقت اطلاعات در حال انتقال بر روی شبکهی محلی بیسیم است.

:Integrity

هدف سوم از سرویسها و قابلیتهای WEP طراحی سیاستی است که تضمین کند پیامها و اطلاعات در حال تبادل در شبکه، خصوصاً میان مخدومهای بیسیم و نقاط دسترسی، در حین انتقال دچار تغییر نمیگردند. این قابلیت در تمامی استانداردها، بسترها و شبکههای ارتباطاتی دیگر نیز کموبیش وجود دارد.

خدمات ایستگاهی

بر اساس این استاندارد خدمات خاصی در ایستگاههای کاری پیادهسازی میشوند. در حقیقت تمام ایستگاههای کاری موجود در یک شبکه محلی مبتنی بر 802.11 و نیز نقاط دسترسی موظف هستند که خدمات ایستگاهی را فراهم نمایند. با توجه به اینکه امنیت فیزیکی به منظور جلوگیری از دسترسی غیر مجاز بر خلاف شبکههای سیمی، در شبکههای بیسیم قابل اعمال نیست استاندارد 802.11 خدمات هویت سنجی را به منظور کنترل دسترسی به شبکه تعریف مینماید. سرویس هویت سنجی به ایستگاه کاری امکان میدهد که ایستگاه دیگری را شناسایی نماید. قبل از اثبات هویت ایستگاه کاری، آن ایستگاه مجاز نیست که از شبکه بیسیم برای تبادل داده استفاده نماید. در یک تقسیم بندی کلی 802.11 دو گونه خدمت هویت سنجی را تعریف میکند:

- Open System Authentication

- Shared Key Authentication

روش اول، متد پیش فرض است و یک فرآیند دو مرحلهای است. در ابتدا ایستگاهی که میخواهد توسط ایستگاه دیگر شناسایی و هویت سنجی شود یک فریم مدیریتی هویت سنجی شامل شناسه ایستگاه فرستنده، ارسال میکند. ایستگاه گیرنده نیز فریمی در پاسخ میفرستد که آیا فرستنده را میشناسد یا خیر. روش دوم کمی پیچیدهتر است و فرض میکند که هر ایستگاه از طریق یک کانال مستقل و امن، یک کلید مشترک سّری دریافت کرده است. ایستگاههای کاری با استفاده از این کلید مشترک و با بهرهگیری از پروتکلی موسوم به WEP اقدام به هویت سنجی یکدیگر مینمایند. یکی دیگر از خدمات ایستگاهی خاتمه ارتباط یا خاتمه هویت سنجی است. با استفاده از این خدمت، دسترسی ایستگاهی که سابقاً مجاز به استفاده از شبکه بوده است، قطع میگردد.

در یک شبکه بیسیم، تمام ایستگاههای کاری و سایر تجهیزات قادر هستند ترافیک دادهای را "بشنوند" – در واقع ترافیک در بستر امواج مبادله میشود که توسط تمام ایستگاههای کاری قابل دریافت است. این ویژگی سطح امنیتی یک ارتباط بیسیم را تحت تأثیر قرار میدهد. به همین دلیل در استاندارد 802.11 پروتکلی موسوم به WEP تعبیه شده است که برروی تمام فریمهای داده و برخی فریمهای مدیریتی و هویت سنجی اعمال میشود. این استاندارد در پی آن است تا با استفاده از این الگوریتم سطح اختفاء وپوشش را معادل با شبکههای سیمی نماید.

Authentication

استاندارد 802.11 دو روش برای احراز هویت کاربرانی که درخواست اتصال به شبکهی بیسیم را به نقاط دسترسی ارسال میکنند، دارد که یک روش بر مبنای رمزنگاریست و دیگری از رمزنگاری استفاده نمیکند.

Authentication بدون رمزنگاری(Open System Authentication)

در روشی که مبتنی بر رمزنگاری نیست، دو روش برای تشخیص هویت مخدوم وجود دارد. در هر دو روش مخدومِ متقاضی پیوستن به شبکه، درخواست ارسال هویت از سوی نقطهی دسترسی را با پیامی حاوی یک SSID(Service Set Identifier) پاسخ میدهد.

در روش اول که به Open System Authentication موسوم است، یک SSID خالی نیز برای دریافت اجازهی اتصال به شبکه کفایت میکند. در واقع در این روش تمامی مخدومهایی که تقاضای پیوستن به شبکه را به نقاط دسترسی ارسال میکنند با پاسخ مثبت روبهرو میشوند و تنها آدرس آنها توسط نقطهی دسترسی نگاهداری میشود. بههمین دلیل به این روش NULL Authentication نیز اطلاق میشود.

در روش دوم از این نوع، بازهم یک SSID به نقطهی دسترسی ارسال میگردد با این تفاوت که اجازهی اتصال به شبکه تنها در صورتی از سوی نقطهی دسترسی صادر میگردد که SSIDی ارسال شده جزو SSIDهای مجاز برای دسترسی به شبکه باشند. این روش به Closed System Authentication موسوم است.

نکتهیی که در این میان اهمیت بسیاری دارد، توجه به سطح امنیتیست که این روش در اختیار ما میگذارد. این دو روش عملاً روش امنی از احراز هویت را ارایه نمیدهند و عملاً تنها راهی برای آگاهی نسبی و نه قطعی از هویت درخواستکننده هستند. با این وصف از آنجاییکه امنیت در این حالات تضمین شده نیست و معمولاً حملات موفق بسیاری، حتی توسط نفوذگران کمتجربه و مبتدی، به شبکههایی که بر اساس این روشها عمل میکنند، رخ میدهد، لذا این دو روش تنها در حالتی کاربرد دارند که یا شبکهیی در حال ایجاد است که حاوی اطلاعات حیاتی نیست، یا احتمال رخداد حمله به آن بسیار کم است. هرچند که با توجه پوشش نسبتاً گستردهی یک شبکهی بیسیم – که مانند شبکههای سیمی امکان محدودسازی دسترسی به صورت فیزیکی بسیار دشوار است – اطمینان از شانس پایین رخدادن حملات نیز خود تضمینی ندارد!

Authentication با رمزنگاری RC4

(shared key authentication )

این روش که به روش «کلید مشترک» نیز موسوم است، تکنیکی کلاسیک است که بر اساس آن، پس از اطمینان از اینکه مخدوم از کلیدی سری آگاه است،

در این روش، نقطهی دسترسی (AP) یک رشتهی تصادفی تولید کرده و آنرا به مخدوم میفرستد. مخدوم این رشتهی تصادفی را با کلیدی از پیش تعیین شده (که کلید WEP نیز نامیده میشود) رمز میکند و حاصل را برای نقطهی دسترسی ارسال میکند. نقطهی دسترسی به روش معکوس پیام دریافتی را رمزگشایی کرده و با رشتهی ارسال شده مقایسه میکند. در صورت همسانی این دو پیام، نقطهی دسترسی از اینکه مخدوم کلید صحیحی را در اختیار دارد اطمینان حاصل میکند. روش رمزنگاری و رمزگشایی در این تبادل روش RC4 است.

در این میان با فرض اینکه رمزنگاری RC4 را روشی کاملاً مطمئن بدانیم، دو خطر در کمین این روش است :

الف) در این روش تنها نقطهی دسترسیست که از هویت مخدوم اطمینان حاصل میکند. به بیان دیگر مخدوم هیچ دلیلی در اختیار ندارد که بداند نقطهی دسترسییی که با آن در حال تبادل دادههای رمزیست نقطهی دسترسی اصلیست.

ب) تمامی روشهایی که مانند این روش بر پایهی سئوال و جواب بین دو طرف، با هدف احراز هویت یا تبادل اطلاعات حیاتی، قرار دارند با حملاتی تحت عنوان man-in-the-middle در خطر هستند. در این دسته از حملات نفوذگر میان دو طرف قرار میگیرد و بهگونهیی هریک از دو طرف را گمراه میکند.

سرویس Privacy یا confidentiality

این سرویس که در حوزههای دیگر امنیتی اغلب به عنوان Confidentiality از آن یاد میگردد بهمعنای حفظ امنیت و محرمانه نگاهداشتن اطلاعات کاربر یا گرههای در حال تبادل اطلاعات با یکدیگر است. برای رعایت محرمانهگی عموماً از تکنیکهای رمزنگاری استفاده میگردد، بهگونهییکه در صورت شنود اطلاعات در حال تبادل، این اطلاعات بدون داشتن کلیدهای رمز، قابل رمزگشایی نبوده و لذا برای شنودگر غیرقابل سوء استفاده است.

در استاندارد 802.11b، از تکنیکهای رمزنگاری WEP استفاده میگردد که برپایهی RC4 است. RC4 یک الگوریتم رمزنگاری متقارن است که در آن یک رشتهی نیمه تصادفی تولید میگردد و توسط آن کل داده رمز میشود. این رمزنگاری بر روی تمام بستهی اطلاعاتی پیاده میشود. بهبیان دیگر دادههای تمامی لایههای بالای اتصال بیسیم نیز توسط این روش رمز میگردند، از IP گرفته تا لایههای بالاتری مانند HTTP. از آنجایی که این روش عملاً اصلیترین بخش از اعمال سیاستهای امنیتی در شبکههای محلی بیسیم مبتنی بر استاندارد 802.11b است، معمولاً به کل پروسهی امنسازی اطلاعات در این استاندارد بهاختصار WEP گفته میشود.

کلیدهای WEP اندازههایی از ۴۰ بیت تا ۱۰۴ بیت میتوانند داشته باشند. این کلیدها با IV (مخفف Initialization Vector یا بردار اولیه ) ۲۴ بیتی ترکیب شده و یک کلید ۱۲۸ بیتی RC4 را تشکیل میدهند. طبیعتاً هرچه اندازهی کلید بزرگتر باشد امنیت اطلاعات بالاتر است. تحقیقات نشان میدهد که استفاده از کلیدهایی با اندازهی ۸۰ بیت یا بالاتر عملاً استفاده از تکنیک brute-force را برای شکستن رمز غیرممکن میکند. به عبارت دیگر تعداد کلیدهای ممکن برای اندازهی ۸۰ بیت (که تعدد آنها از مرتبهی ۲۴ است) به اندازهیی بالاست که قدرت پردازش سیستمهای رایانهیی کنونی برای شکستن کلیدی مفروض در زمانی معقول کفایت نمیکند.

هرچند که در حال حاضر اکثر شبکههای محلی بیسیم از کلیدهای ۴۰ بیتی برای رمزکردن بستههای اطلاعاتی استفاده میکنند ولی نکتهیی که اخیراً، بر اساس یک سری آزمایشات به دست آمده است، اینست که روش تأمین محرمانهگی توسط WEP در مقابل حملات دیگری، غیر از استفاده از روش brute-force، نیز آسیبپذیر است و این آسیبپذیری ارتباطی به اندازهی کلید استفاده شده ندارد.

Integrity

مقصود از Integrity صحت اطلاعات در حین تبادل است و سیاستهای امنیتییی که Integrity را تضمین میکنند روشهایی هستند که امکان تغییر اطلاعات در حین تبادل را به کمترین میزان تقلیل میدهند.

در استاندارد 802.11b نیز سرویس و روشی استفاده میشود که توسط آن امکان تغییر اطلاعات در حال تبادل میان مخدومهای بیسیم و نقاط دسترسی کم میشود. روش مورد نظر استفاده از یک کد CRC است. همانطور که در شکل قبل نیز نشان داده شده است، یک CRC-32 قبل از رمزشدن بسته تولید میشود. در سمت گیرنده، پس از رمزگشایی، CRC دادههای رمزگشایی شده مجدداً محاسبه شده و با CRC نوشته شده در بسته مقایسه میگردد که هرگونه اختلاف میان دو CRC بهمعنای تغییر محتویات بسته در حین تبادل است. متأسفانه این روش نیز مانند روش رمزنگاری توسط RC4، مستقل از اندازهی کلید امنیتی مورد استفاده، در مقابل برخی از حملات شناخته شده آسیبپذیر است.

متأسفانه استاندارد 802.11b هیچ مکانیزمی برای مدیریت کلیدهای امنیتی ندارد و عملاً تمامی عملیاتی که برای حفظ امنیت کلیدها انجام میگیرد باید توسط کسانی که شبکهی بیسیم را نصب میکنند بهصورت دستی پیادهسازی گردد. از آنجایی که این بخش از امنیت یکی از معضلهای اساسی در مبحث رمزنگاری است، با این ضعف عملاً روشهای متعددی برای حمله به شبکههای بیسیم قابل تصور است. این روشها معمولاً بر سهل انگاریهای انجامشده از سوی کاربران و مدیران شبکه مانند تغییرندادن کلید بهصورت مداوم، لودادن کلید، استفاده از کلیدهای تکراری یا کلیدهای پیش فرض کارخانه و دیگر بی توجهی ها نتیجه یی جز درصد نسبتاً بالایی از حملات موفق به شبکههای بیسیم ندارد. این مشکل از شبکههای بزرگتر بیشتر خود را نشان میدهد. حتا با فرض تلاش برای جلوگیری از رخداد چنین سهلانگاریهایی، زمانی که تعداد مخدومهای شبکه از حدی میگذرد عملاً کنترلکردن این تعداد بالا بسیار دشوار شده و گهگاه خطاهایی در گوشه و کنار این شبکهی نسبتاً بزرگ رخ می دهد که همان باعث رخنه در کل شبکه میشود.

ضعفهای اولیهی امنیتی WEP

در این قسمت به بررسی ضعفهای تکنیکهای امنیتی پایهی استفاده شده در این استاندارد میپردازیم.

همانگونه که گفته شد، عملاً پایهی امنیت در استاندارد 802.11 بر اساس پروتکل WEP استوار است. WEP در حالت استاندارد بر اساس کلیدهای ۴۰ بیتی برای رمزنگاری توسط الگوریتم RC4 استفاده میشود، هرچند که برخی از تولیدکنندهگان نگارشهای خاصی از WEP را با کلیدهایی با تعداد بیتهای بیشتر پیادهسازی کردهاند.

نکتهیی که در این میان اهمیت دارد قائل شدن تمایز میان نسبت بالارفتن امنیت و اندازهی کلیدهاست. با وجود آن که با بالارفتن اندازهی کلید (تا ۱۰۴ بیت) امنیت بالاتر میرود، ولی از آنجاکه این کلیدها توسط کاربران و بر اساس یک کلمهی عبور تعیین میشود، تضمینی نیست که این اندازه تماماً استفاده شود. از سوی دیگر همانطور که در قسمتهای پیشین نیز ذکر شد، دستیابی به این کلیدها فرایند چندان سختی نیست، که در آن صورت دیگر اندازهی کلید اهمیتی ندارد.

متخصصان امنیت بررسیهای بسیاری را برای تعیین حفرههای امنیتی این استاندارد انجام دادهاند که در این راستا خطراتی که ناشی از حملاتی متنوع، شامل حملات غیرفعال و فعال است، تحلیل شده است.

حاصل بررسیهای انجام شده فهرستی از ضعفهای اولیهی این پروتکل است :

۱. استفاده از کلیدهای ثابت WEP

۲. Initialization Vector -IV

تغییر آی پی سایت | نکات لازم به توجه بعد از تغییر IP هاست

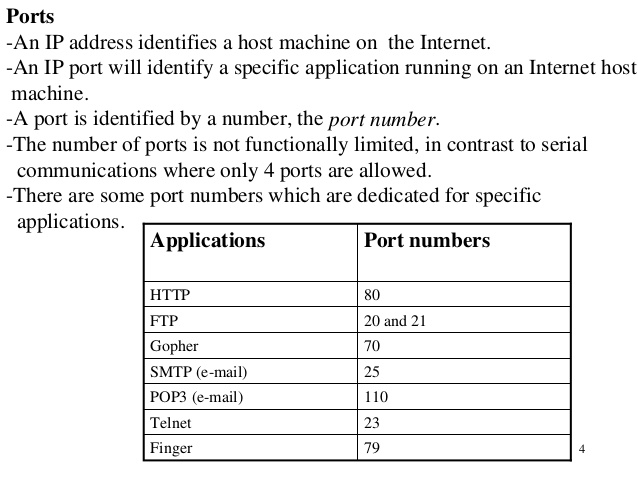

پورت (Port) چیست؟

اصطلاحات رایج فناوری VoIP

توضیحات فنی VoIP

مزایای VoIP